Måske Google's meddelelse om, at kinesiske cyberangreb gik efter menneskerettighedsaktivisternes Gmail-konti, har gjort dig skitten over, hvor private dine egne meddelelser er på Google-e-mail-tjenesten.

Tja, hvis du vil tage et vigtigt skridt i at holde nysgerrige øjne væk fra din elektroniske korrespondance, er en god krypteringsteknologi, der foregår helt og holdent, værd at se på. Det kaldes offentlig nøgle kryptering, og jeg deler nogle instruktioner om, hvordan du får det til at fungere, hvis du vil prøve det.

Desværre går bedre sikkerhed typisk sammen med øget ulemper. Men nogle menneskerettighedsaktivister, der brugte Gmail lige nu, ville ønske, at de havde lidt problemer med at holde hackere i stykker. Jeg går ikke så langt for at anbefale, at du bruger e-mail-kryptering, men jeg synes det er et godt tidspunkt at se nærmere på det.

Nærmere bestemt vil jeg vise her, hvordan du bruger en samling af gratis eller open source softwarepakker: GPG eller GNU Privacy Guard, Mozilla Messaging's Thunderbird e-mail-software og dens Enigmail plug-in. CNET Download.com er også vært for Thunderbird til Windows og Mac og Enigmail til alle platforme.

Men først, lidt baggrund om, hvordan det virker.

Offentlig nøglekryptografi

Kryptering scrambles meddelelser, så kun en person med en nøgle (eller en enorm mængde computerhestekræfter eller viden om, hvordan man kan udnytte en krypteringssvaghed) kan dekode dem. En formular hedder nysgerrig offentlig nøglekryptering, og det er det, GPG og Enigmail bruger.

Her er den hurtige version af, hvordan det virker. Du får en privat nøgle, der kun er kendt for dig selv og en offentlig nøgle, der er tilgængelig for alle andre at bruge. Den person, du svarer til, har også et par nøgler. Selv om de offentlige og private nøgler er matematisk relaterede, kan du ikke udlede en fra den anden.

For at sende en privat besked krypterer en person den med din offentlige nøgle; Du dekrypterer derefter den med din private nøgle. Når det er tid til at svare, krypterer du din besked med modtagerens offentlige nøgle, og modtageren afkodes det med hans eller hendes private nøgle.

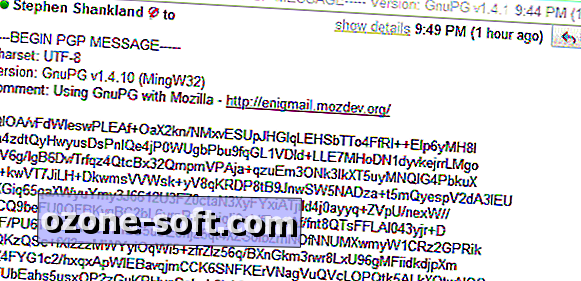

Meddelelser i transit fra en maskine til en anden er en flok tekstgobbledygook indtil dekodet. Hvis du er forsigtig nok til at kryptere din e-mail, skal du være opmærksom på, at der stadig er nogle oplysninger, der lækker ud til omverdenen. Emnelinjen er ikke krypteret, og nogen kan interessere sig for identiteten af dine aktive e-mail-kontakter og tidspunktet for og hyppigheden af kommunikation.

Så hvordan finder du ud af, hvad din korrespondents offentlige nøgle er? Du kan enten hente nøglehåndskriften fra korrespondenten, eller du søger efter den på offentlige computere på de netop kaldte nøgleservere - min er gemt på pool.sks-keyservers.net.

Denne form for kryptering har en anden fordel: Du kan underskrive din e-mail elektronisk, så modtageren ved, at det virkelig er fra dig. Denne gang virker processen i modsat retning: Du underskriver din e-mail med din private nøgle, så bekræfter din modtager, at det er fra dig, der bruger din offentlige nøgle.

Ulemper aplenty

Afvejet af krypteringsfordelene ved beskyttelse af personlige oplysninger og meddelelsessignaler er, at du mister adgang til service, du kan lide eller er afhængig af.

Når du ser en krypteret e-mail i den webbaserede Gmail, er det gibberish. Google indekserer ikke det, så Gmail-søgning virker ikke. Og de stærke punkter i cloud computing - læsning af din e-mail fra din mobiltelefon, din vens computer, en computer kiosk på lufthavnen - er ikke muligt. Du er igen forankret til din pc med den installerede krypteringssoftware.

En anden doozy er, at teknologien, mens den konceptuelt håndteres efter min mening hurtigt bliver kompliceret. Det er den slags ting, hvor du nyder godt af noget håndhold fra din teknologisk sofistikerede ven. Kryptering bruges hovedsagelig af ekspertmængden, så dokumentationen hurtigt bliver teknisk, mulighederne går hurtigt ud over de fleste menneskers forståelse, og hjælpen kan hurtigt skifte fra Spartan manualer til at gribe på strøer på en søgemaskines resultatside.

På trods af tid og erfaring kan intractable teknologi dog slås til underkastelse. Jo større problem med krypteret mail er at overbevise andre om at installere softwaren og bruge den. Indtil da er du som den verdensomspændende ejer af verdens enkeltfaxmaskine: god teknologi, men der er ikke noget du kan gøre med det, før nogen andre får en.

Mit personlige håb er, at krypteret e-mail bliver mere almindeligt, og at bredere brug vil tilskynde til en smag af det, der vil arbejde mere gennemsigtigt med eksisterende systemer, måske gennem lokale plug-ins på en computer som FireGPG, selvom der synes at være udfordrer at få det til at fungere sammen med Gmail.

I mellemtiden er her en samling software, der er tilgængelig i dag til offentlig nøgle-e-mail-kryptering.

Installer softwaren

Først skal du installere Thunderbird e-mail-software, hvis du ikke allerede har det. Jeg anbefaler den nye version 3.0, som er tilgængelig til Windows, Mac OS X og Linux. Et særligt flot træk er, at softwaren vil bede dig om din e-mail-adresse og adgangskode ved den første lancering, og Gmail-brugere finder, at softwaren automatisk håndterer forstyrrelsen af konfigurationsoplysninger, der tidligere skulle indstilles manuelt.

Næste op er GPG, kommandolinjeprogrammet, der håndterer den faktiske kryptering, dekryptering og nøglehåndtering bag kulisserne. Hent den korrekte kopi til dit operativsystem fra "binarier" -linkene på siden med GPG-downloads. Technophiles vil gerne bruge denne faktiske software fra kommandolinjen, men rolig - du behøver ikke.

Senest installeres Enigmail plug-in til Thunderbird. Hent den relevante version fra Enigmail download site og noter hvor du gemmer filen.

Enigmail er ikke den slags fil, du dobbeltklikker på for at installere. I stedet skal du gå til Thunderbird, åbne menuen Funktioner og klikke på Tilføjelser. I nederste venstre hjørne af dialogboksen, der vises, skal du klikke på "Installer ..." Når du bliver bedt om en placering, skal du pege på, hvor du gemte plugin-modulet. filnavnet skal være "enigmail-1.0-tb-win.xpi" eller noget andet operativsystem-passende variation.

Indstil softwaren

Derefter er det tid til at komme i gang. Enigmail tilbyder nyttige instruktioner, der generelt er opdaterede, selv om de ikke nævner Thunderbird 3.0 og nogle andre spørgsmål.

Du får sandsynligvis en setup-guiden fra Enigmail, hvilket er fint. Mit råd: Sæt det til at underskrive krypterede meddelelser som standard, men ikke for at kryptere meddelelser som standard, medmindre du er sikker på, at du bruger det meget.

Den første opgave er at generere dine offentlige og private nøgler - dit "keypair". Enigmail kan håndtere denne opgave. I Thunderbird skal du klikke på OpenGPG-menuen og derefter vælge "Nøgleadministration". Et nyt vindue vil dukke op med sit eget sæt menuer. Klik på den højre side, "Generer".

Standardindstillingerne er temmelig gode, selvom indstillingen af nøglen ikke udløber, kan det være en fordel for nogle mennesker. Det kan ændres senere, hvis du har andre tanker. For din adgangskode gælder de sædvanlige kodeordregler: jo længere er det, og jo længere væk fra noget i en ordbog er det, jo sværere er det at knække.

Nu kommer den bedste del af det hele: hjælper den tilfældige talgenerator, mens nøglerne genereres. Det tager ikke lang tid, men gør noget andet, mens det sker - at gennemse en webside eller indlæse en tekstbehandlingsfil, for eksempel - skaber hændelser, som faktisk giver en lille nyttig uforudsigelighed i algoritmen. Det er en af de vældige computervidenskabelige øjeblikke.

Når nøglerne er genereret, upload dine til en nøgleserver, så dine venner kan finde din nøgle. Det er nemt: klik på menuen "Keyserver", "Upload Public Keys, " og gå med standard pool.sks-keyservers.net serveren.

Prøve det

Nu er det tid til at blive viral. Du skal finde nogen til at eksperimentere på. Gå igennem din liste over nørdige, sikkerhedsbevidste, måske lidt paranoide venner og begynde at rekruttere. En tinfoil hat er ikke en forudsætning for at bruge e-mail-kryptering, men der er en forbindelse.

Når du har en følgesvend - eller oprettet et andet keypair med en anden e-mail-konto - start en ny e-mail-meddelelse og skriv en emnelinje og en del tekst. I menuen OpenPGP skal du vælge "sign message", "encrypt message" og hvis din meddelelsesmodtager bruger Enigmail, "Brug PGP / MIME til denne meddelelse." (Sidstnævnte mulighed har nogle fordele, men understøttes ikke universelt.)

Når du sender meddelelsen, skal du bruge din modtagers offentlige nøgle til at kryptere meddelelsen og din egen adgangskode for at underskrive beskeden med din private nøgle.

Når det er tid til at læse, skal du bruge din offentlige korrespondentens offentlige nøgle til at bekræfte signaturen og din egen adgangskode for at dekryptere den.

Afsendelse og modtagelse er, hvor de offentlige nøgleservere er nyttige. Søg, og hvis du ikke finder det, spørg din ven om at e-maile dig den offentlige nøgle.

Der er en helt ny krypteringsverden derude - weben af tillid, nøgle underskrift, fingeraftryk og sådan - at jeg ikke kommer ind her. Jeg anbefaler et kig på konfigurationsmanualen for Enigmail og Enigmail Handbook.

Hvis du er en kommandolinjemøtrik, anbefaler jeg Brendan Kidwells praktiske introduktion og med mine sædvanlige forbehold om den fuldstændige mangel på informative eksempler, GPG man siden. Historie buffs kan tjekke Wikipedia-siderne (Phil Zimmermanns saga mod den amerikanske regering om GPGs forløber, PGP eller Pretty Good Privacy, er særligt bemærkelsesværdigt) og en 10-års jubilæum GPG-retrospektiv fra grundlæggeren Werner Koch.

Til sidst: Backup din nøgle

Der er en sidste opgave, du skal være opmærksom på: Eksporter din keypair. Enigmail kan håndtere denne bøde: Indtast dit navn i søgefeltet, indtil din nøgle vises, klik på den for at markere den, og klik derefter på "File" og "Export Keys to File."

Denne backup vil være nyttig til dekryptering af din mail på en ny computer, installation af software fra bunden eller på anden måde at styre de uundgåelige digitale overgange i dit liv. Men vær advaret: den private nøgle er, hvad nogen har brug for at knække din kryptering, så lad det ikke gå, hvor nogen kan finde den.

Jeg er ikke overbevist om, at GPG vil regere verden. Faktisk er jeg bekymret for, at så meget dokumentation jeg stødte på for denne artikel, blev skrevet før Windows Vista ankom.

Men jeg er overbevist om, at der er alvorlige huller med vores nuværende sikkerheds- og privatlivsordninger. En 2, 048-bit krypteringsnøgle vil ikke modvirke phishing-svindel eller andre socialtekniske angreb, der ser ud til at have været ansat i Google-Kina-sagen, men det er et godt sted at starte.

Og ved hjælp af kryptering sendes en besked til teknologien verden: måske er det tid til at begynde at tage vores sikkerhed mere alvorligt. Google valgte krypterede Gmail-netværksforbindelser, selv om det vil beskatte deres servere med mere behandling, hvilket er en god start. Bedre sikkerhed kan være ubelejligt og dyrt, men glem ikke at overveje ulemperne ved dårlig sikkerhed.

Efterlad Din Kommentar